Stačí pár kliků, abyste si nevědomky do svého počítače nebo chytrého telefonu stáhli malware. Útočníci využívají různé triky, mezi ty stále nejběžnější patří nebezpečné přílohy e-mailů. Podvodné e-maily představují již léta nejčetnější internetovou hrozbu, přesto se jejich tvůrcům stále daří nacházet nové oběti.

Stačí dodržovat několik základních zásad a útočníci nepochodí. V první řadě je potřeba škodlivou přílohu rozeznat. Základní tipy, pro vás shrnujeme i ve videu:

Jak fungují podvodné přílohy v e-mailech?

Podvodná příloha může vypadat jako běžný dokument – faktura, smlouva nebo třeba výpis z účtu. Když ji ale otevřete nebo kliknete na odkaz v takovém dokumentu, spustí se na pozadí škodlivý kód (malware). Ten pak může dělat různé věci: sledovat, co píšete na klávesnici (keylogger) , ukrást přihlašovací údaje, zašifrovat celý počítač (ransomware) nebo ho zapojit do sítě napadených zařízení (botnet).

V důsledku je cílem podvodného e-mailu nebo spamu vydělat peníze. Možností je řada, například vytěžit vaše data a prodat je, zapojit výpočetní výkon zařízení do těžby kryptoměn nebo třeba díky výpočetnímu výkonu umožnit provádět sofistikované útoky na korporace.

V Česku nejčastěji podobné útoky těží data, zejména přihlašovací údaje. Útočníci s nimi pak obchodují na dark webu. (Detaily o těchto útocích se dočtete zde.)

Pozor na zdvojené přípony

Útočníci často maskují podvodné přílohy pomocí tzv. zdvojené přípony. Například: V e-mailu vám odesílatel sděluje, že je nutné proplatit fakturu po splatnosti nebo dojde k zahájení exekuce. V příloze takového e-mailu je soubor faktura.pdf.exe. Na první pohled si člověk všimne jen „.pdf“ a předpokládá, že jde o běžný dokument. Navíc, kdo by chtěl problémy s exekucí, že? Rychle jdete otevřít přílohu, abyste to vyřešili.

Ve skutečnosti je v příloze ale spustitelný program (.exe), který může po otevření nainstalovat škodlivý kód. Problém je, že některé e-mailové aplikace nebo Windows standardně nezobrazují celé přípony – takže uvidíte jen „faktura.pdf“ a nepoznáte hned, že je něco špatně.

6 tipů, jak nebezpečnou přílohu poznat

- Nejčastěji dostanete podvodný e-mail od neznámého odesílatele jako spam. Škodlivá příloha ale může přijít i od důvěryhodného zdroje, pokud útočníci napadli jeho e-mailový účet a zneužili k šíření malware.

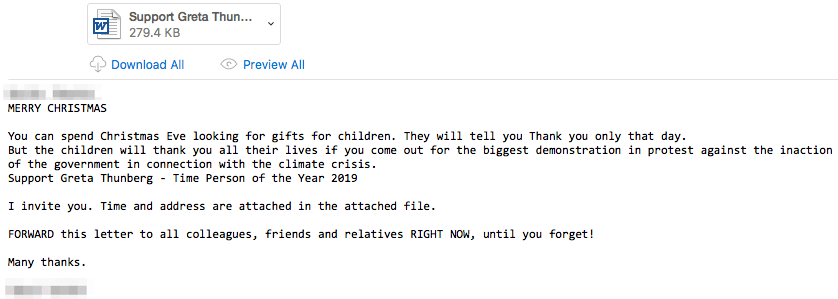

- E-mail jste neočekávali, ale píše se v něm o něčem důležitém. Útočníci pracují s našimi emocemi jako je strach (exekuce) nebo radost (náhodná výhra či dědictví). Podvodníci se často vydávají za autority (úřady, kurýry, IT podporu), aby vás přiměli přílohu otevřít.

- Příloha má nezvyklou příponu. Soubory končící na .exe, .bat, .js, .vbs nebo .scr mohou být nebezpečné. Běžný dokument má většinou .pdf, .docx nebo .xlsx.

Případně má zdvojenou příponu, o tom, proč jsou zdvojené přípony nebezpečné se dočtete výše. - Příloha má příliš obecný název. Soubor pojmenovaný „dokument1.pdf“ nebo „scan.zip“ by měl vyvolat vaše podezření – útočníci často používají generické názvy.

- Příloha obsahuje zazipovaný soubor. Soubory tipu ZIP nebo RAR mohou skrývat škodlivý obsah. Někdy tento formát používají například finanční instituce pro zaslání smluv. Pokud ale danou zprávu neočekáváte, takový soubor neotevírejte.

- Průvodní e-mail obsahuje překlepy a chyby. Útočníci často nejsou rodilí Češi, a proto jsou jejich e-maily v češtině strojově přeložené.

Štít, přes který se hackeři nedostanou

Předcházejte malware díky jedinému řešení. ESET

spolehlivě ochrání vaše zařízení i data.

Základní rada ale vždy zní, že pokud máte o souboru jakékoli pochybnosti, neotevírejte ho ani nestahujte, případně zrušte jeho otevírání.

Na e-maily si dejte pozor v soukromí i v práci

Podvodné přílohy se objevují v osobních i v pracovních e-mailech. Útočníci dobře vědí, že v pracovním shonu lidé často otevírají přílohy bez velkého přemýšlení – hlavně když e-mail vypadá jako faktura, smlouva nebo interní žádost.

Právě na nepozornost a rutinu útočníci spoléhají. Stačí chvilka nepozornosti a nebezpečný soubor může spustit škodlivý kód nebo otevřít cestu do firemní sítě. Proto platí: raději se dvakrát zamyslet než jednou kliknout. Pokud si v pracovním prostředí nejste jistí, můžete se obrátit na IT oddělení.

Co dělat, když otevřete škodlivou přílohu?

Pokud jste stáhli a otevřeli infikovanou přílohu, nepanikařte.

V pracovním prostředí v první řadě upozorněte IT oddělení. Čím dříve se o problému dozvědí, tím lépe. Můžete tak doslova zachránit firmu před finančními ztrátami a technickými problémy.

Nejprve odpojte zařízení od internetu. Tím zamezíte dalšímu šíření škodlivého kódu nebo odesílání dat. Rychle to provedete například přepnutím zařízení do režimu Letadlo.

Používejte spolehlivý antivir s kontrolou spamu. Pokud jej máte, pusťte kompletní kontrolu systému. Případně si jej stáhněte. Vyzkoušet můžete náš antivir zdarma ESET Online Scanner.

Změňte si důležitá hesla. Hlavně pokud jste v době otevření přílohy zadávali hesla (např. do banky, e-mailu). Zkontrolujte si bankovní účet, zda nedochází k nějakým neobvyklý transakcím.

Shrnuto, podtrženo:

- Nebezpečné přílohy často vypadají jako běžné dokumenty, např. faktury nebo smlouvy. Útočníci budou hrát v průvodním e-mailu na city.

- Upozornit by vás měl obecný název přílohy, gramatické chyby i to, že důležitou zprávu posílá zcela neznámý člověk.

- Neotevírejte přílohu, pokud si nejste jistí, kdo ji poslal a proč. Na všechna zařízení si nainstalujte spolehlivý antivirový program.

- V práci o případném incidentu informujte IT oddělení – rychlá reakce může zachránit data i síť.